釣魚短訊近年肆虐本港,過去兩年曾出現假冒銀行、電子支付工具、郵遞服務、網上商店的詐騙SMS訊息。去年十二月,詐騙集團開始把「版圖」延伸至多家電訊服務供應商及連鎖零售商店的會員奬賞計劃,每隔數天至數星期便有機構被偽冒。如此換湯不換藥的手法,為何仍能「騙到眾生」?

警方曾展示騙徒手法。資料圖片

巧立名目 幾可亂真

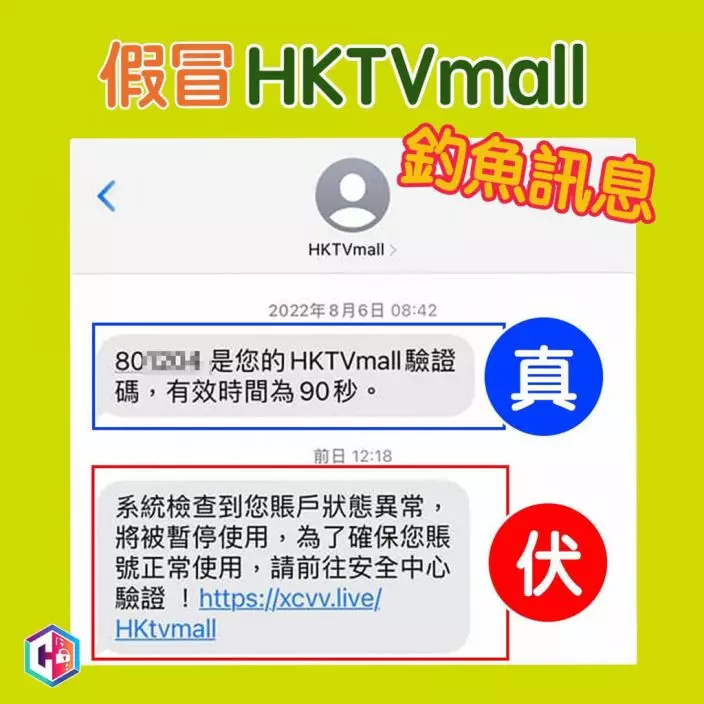

近期假冒奬賞計劃的釣魚短訊,聲稱收訊人的積分快將到期、收件人因不當獲取積分而其帳戶被限制使用等,誘騙他們到假網站留低登入資料及信用卡資料,繼而盜用積分換取禮品或瘋狂刷卡購物。由去年底至今,警方已接報近千宗釣魚SMS騙案,大部分涉及積分獎賞釣魚詐騙 [註:即與HKT The Club、中國移動MyLink、數碼通和yuu有關] ,款超過港幣$1000萬元,當中最大損失案件受害人的信用卡被盜用高達$62萬元。釣魚短訊難以識破主要有兩大盲點:

盲點一:隨意自訂發訊人名稱

部分釣魚短訊的發訊人名字與真實機構相同,看似神乎奇技。然而,這是因為SMS短訊制式容許應用程式對個人(Application-to-Person) 傳送的SMS自訂最多11位英文字母的顯示號碼(即「自訂發送者號碼」),並隱藏發訊者電話號碼。在沒有電話號碼作對比下,手機系統會把同名發送者認作同一發送人,因此真假SMS會被放在同一個文件夾,令人難以辨認發送來源。有不少騙徒均透過境外電訊服務供應商發送SMS到本地進行詐騙,繞過剛生效的電話卡實名制度。

有騙徒假冒商戶發放釣魚訊息。資料圖片

盲點二:網頁設計像真度高

從手機瀏覽,假網站的版面跟真網站版面極為相似,單憑肉眼不易分辨,網址甚至用HTTPS開首,予人安全感覺。「HTTPS」的「S」雖然代表Secure(安全),但只代表該通訊被加密,並不等於網站無欺詐成份。不少騙徒建立假網站時,都會從網頁寄存公司付數美元購買一張SSL 證書,為網站設置加密傳輸,令假網站更像真。

犯案成本低 容易模仿

本月初,警方拘捕8名男女(22至52歲)涉及35宗假冒電訊商的釣魚騙案,涉款約$67萬元,檢獲涉案名貴服飾及電子產品。警方相信被捕的集團主腦及骨幹成員負責發放魚訊息,並在騙取市民資料後,安排「車手」四出購買屬易轉手的貨物。行動翌日,筆者已收到積分獎賞的釣魚短訊,可見詐騙集團不止一家。

「釣魚短訊只是一種手法,騙徒還可用作不同騙案。」警方網絡安全及科技罪案調查科警司陳純青解釋道,『例如年初有騙徒假冒證券買賣平台,短訊聲稱有「用戶信息」要核實,要求受害人透過附上的WhatsApp連結聯絡所謂「專員」。有關「專員」以進行問卷調查為名,邀請受害人加入投資交流群組,繼而游說他們參與不存在的投資計劃。

另外也有短訊邀約色情約會,誘騙受害人到假約會平台付費登記以尋找約會對象,本月初一名男子因而墮入援交陷阱導致損失過千萬。』

據悉,警方正與通訊事務辦公室、香港銀行公會和和主要電訊服務營運商研究訂立發送者號碼註冊制度以過濾釣魚SMS短訊以及攔截詐騙網站,以完善通訊及網絡系統等方式堵截漏洞。

識破釣魚陷阱 靠見微知著

釣魚短訊內嵌連結的網址與機構官方網址的串法並不相同。只要稍加留意,並不難發現有異。進入假網站後,假如未能轉換語言、發現部分按鈕或連結失效、輸入不正確的信用卡資料也能順利「過版」,該網站便很大機會是釣魚網站。

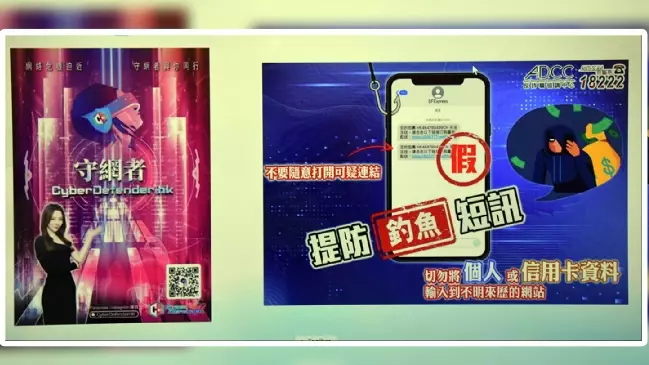

陳純青提醒市民,如懷疑訊息真偽,可向官方機構查詢,或在警方守網者網站(CyberDefender.hk)「防騙視伏器」或最近推出的手機版應用程式「防騙視伏App」輸入可疑網址、電話號碼等,便可即時評估詐騙風險。就算市民輸入「The Club」或「yuu」等常被騙徒假冒的機構名稱,搜尋結果也會顯示橙色代表「疑似有伏」,這個設計的原意是提醒市民進一步查證網址等,以準確評估詐騙風險。

Sebastian

** 博客文章文責自負,不代表本公司立場 **